- Fast alle Technologien, auf die wir angewiesen sind, sind anfällig für Viren und Cyberangriffe, und unsere Telefone, Tablets und Laptops bilden da keine Ausnahme. Da sich diese Bedrohungen schneller weiterentwickeln, als wir Lösungen dafür entwickeln können, ist die Aufrechterhaltung sicherer mobiler Geräte eine ständige Verantwortung.

Um Ihnen zu helfen, Ihr Telefon oder Tablet so sicher wie möglich zu halten, haben wir 10 unserer Top-Tipps zur Förderung der Sicherheit mobiler Geräte zusammengestellt, damit Sie geschützt bleiben, egal ob Sie zu Hause oder unterwegs sind.

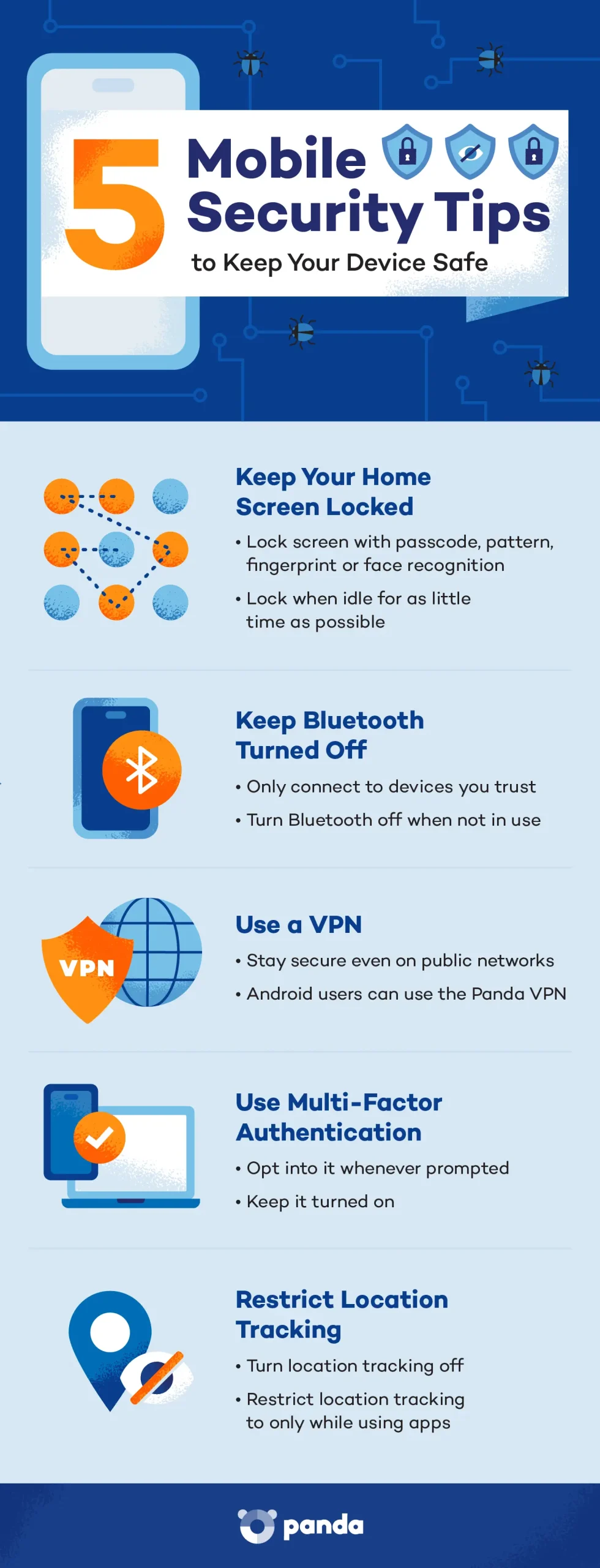

1. Halten Sie Ihren Startbildschirm gesperrt

Wenn Ihr Gerät verloren geht oder gestohlen wird, könnte es einem Fremden vollständigen Zugriff auf Ihre persönlichen Daten verschaffen. Auch wenn es Ihnen nicht dabei hilft, den Besitz Ihres Telefons zu behalten, kann das Sperren Ihres Startbildschirms einen großen Beitrag dazu leisten, einen Dieb daran zu hindern, die darin enthaltenen Daten zu stehlen. Hier sind einige beliebte Bildschirmsperrmechanismen, die Sie berücksichtigen sollten:

• Passcode: Eine Folge von Buchstaben oder Zahlen, die eingegeben werden müssen, um das Gerät zu entsperren; Dies ist eine einfache, aber effektive Option.

• Muster: Ähnlich wie bei einem Passcode müssen Sie dieses Muster zeichnen, um das Gerät zu entsperren. Für einen anderen Benutzer ist es schnell und schwierig, richtig zu raten.

• Fingerabdruck: Eine Form der Biometrie . Dadurch bleibt Ihr Gerät gesperrt, es sei denn, jemand mit einem vorab registrierten Fingerabdruck versucht, es zu öffnen.

• Gesichtserkennung: Ähnlich wie bei Fingerabdrücken bedeutet diese biometrische Option, dass Ihr Gerät erst entsperrt wird, nachdem das Gesicht eines autorisierten Benutzers gescannt wurde.

Wenn Sie einen Sperrbildschirm aktivieren, können Sie auswählen, wie lange das Telefon inaktiv sein darf, bevor es gesperrt wird. Achten Sie darauf, die kürzeste Zeitspanne zu wählen. Dies schützt Sie, indem der Sperrbildschirm automatisch aktiviert wird, selbst wenn Sie vergessen, ihn selbst zu sperren. Außerdem wird dadurch der Akku geschont, da der Bildschirm schneller abgedunkelt wird, wenn Sie ihn nicht verwenden.

2. Lassen Sie Bluetooth ausgeschaltet

Von Ohrhörern über kabellose Lautsprecher bis hin zu Gaming-Zubehör nutzen viele von uns Bluetooth so regelmäßig, dass wir kaum darüber nachdenken. Aber auch über Bluetooth können Hacker Geräte ins Visier nehmen .

Zu diesem Zweck replizieren Hacker Netzwerke, mit denen Ihr Gerät zuvor verbunden war, und betrachten sie als vertrauenswürdig. Anschließend können sie Ihr Gerät veranlassen, über Bluetooth eine Verbindung zu ihrem eigenen Netzwerk und ihren eigenen Geräten herzustellen, was einer Vielzahl von Angriffen Tür und Tor öffnet.

Um geschützt zu bleiben, befolgen Sie zwei allgemeine Regeln: Stellen Sie über Bluetooth nur eine Verbindung zu Geräten her, die Sie kennen und denen Sie vertrauen, und schalten Sie die Bluetooth-Verbindung aus, wenn Sie sie nicht verwenden. Wenn Sie beides tun, können Sie potenzielle Bluetooth-Angreifer in Schach halten.

3. Halten Sie das Betriebssystem Ihres Geräts auf dem neuesten Stand

Aktualisierungen des Mobiltelefon-Betriebssystems sollen Ihr Erlebnis verbessern. Dies kann alles umfassen, von der Leistung bis zur Sicherheit. Obwohl sie häufig auftreten und Benutzer dazu neigen, das Gerät immer wieder zu bitten, sie in Zukunft daran zu erinnern, ist es wichtig, über sie auf dem Laufenden zu bleiben. Diese Updates können sowohl iOS- als auch Android-Geräte vor neu entdeckten Bedrohungen schützen .

Bei den meisten Geräten sind diese Updates ziemlich offensichtlich, aber es ist nie eine schlechte Idee, sicherzustellen, dass Sie die neueste Version Ihres Betriebssystems installiert haben. Normalerweise können Sie dies in den Einstellungen des Geräts tun. Suchen Sie im Menü „Einstellungen“ nach einer Option wie „Über das Telefon“, „Über dieses Gerät“ oder „Allgemein“, wenn Sie keinen Abschnitt „Update“ oder „Version“ sehen. Suchen Sie dort nach „Systemaktualisierungen“ oder „Softwareaktualisierung“. Im Zweifelsfall verfügen die meisten Geräte auch über eine Suchfunktion, über die Sie mit der Eingabe des Wortes „Update“ fündig werden sollten.

4. Stellen Sie nur eine Verbindung zu sicherem WLAN her

Das Schöne an mobilen Geräten ist, dass wir überall und überall auf das Internet zugreifen können. Während kostenloses WLAN an Orten, an denen unser Telefondienst eingeschränkt ist, Daten speichern oder uns den Zugriff auf das Internet erleichtern kann, ist es wichtig, bei ungesicherten Netzwerken auf der Hut zu sein.

Kriminelle können großen Schaden anrichten, wenn sie ungesicherte Netzwerke ausnutzen oder Sie sogar dazu verleiten, eine Verbindung zu ihren Netzwerken herzustellen. Hier sind einige Möglichkeiten, ihre Taktiken zu bekämpfen.

Überprüfen Sie den Netzwerknamen noch einmal

Manchmal reicht es aus, auf Nummer sicher zu gehen, indem man sich nur die Namen der Netzwerke anschaut. Wenn Sie können, überprüfen Sie den legitimen Netzwerknamen an einem öffentlichen Ort, indem Sie einen Mitarbeiter fragen oder nach einem Schild Ausschau halten. Wenn Ihnen das nicht möglich ist, lesen Sie die Namen der Netzwerke und vermeiden Sie solche, die wie Nachahmungen einer legitim klingenden Option aussehen. Wenn Sie beispielsweise „Cafe Guest“ und „Cafe Geust“ sehen, ist die falsch geschriebene Option ein offensichtlicher Schuldiger.

Überprüfen Sie den WLAN-Sicherheitstyp

Stellen Sie aus Sicherheitsgründen nur eine Verbindung zu sicheren öffentlichen Netzwerken her. Wenn Sie ein Netzwerk auswählen, untersuchen Sie dessen Details, um seinen Sicherheitstyp anzuzeigen. Ein kabelgebundener äquivalenter Proxy (WEP) ist am wenigsten sicher. Wi-Fi Protected Access (WPA) ist sicherer, unabhängig davon, ob es sich um WPA, WPA2 oder neuerdings auch WPA3 handelt. Priorisieren Sie nach Möglichkeit öffentliche Netzwerke mit dem aktuellsten WPA.

Vergessen Sie das Netzwerk, wenn Sie fertig sind

Wenn Sie das Netzwerk verlassen, vergessen Sie unbedingt, das Netzwerk manuell zu vergessen, damit Ihr Gerät nicht verbunden bleibt, wenn es sich in Reichweite befindet. Wenn Sie eine Verbindung zu einem neuen Netzwerk herstellen, werden Sie von Ihrem Gerät normalerweise automatisch aufgefordert, eine Verbindung zu diesem Netzwerk herzustellen. Es ist sicherer, diese Option abzulehnen. Wenn das Netzwerk gefährdet wird, während Sie nicht verbunden sind, möchten Sie nicht, dass es bei Ihrer Rückkehr automatisch wieder eine Verbindung herstellt, auch wenn Sie es nicht verwenden möchten.

5. Verwenden Sie ein VPN

Um bei der Nutzung öffentlicher WLANs sicher zu sein, stellen Sie sicher, dass Sie eine Verbindung zu einem virtuellen privaten Netzwerk oder VPN herstellen . Diese Dienste verschlüsseln Ihre Daten, was äußerst nützlich sein kann, da viele öffentliche WLAN-Netzwerke nicht verschlüsselt sind. Im Wesentlichen kann dies dazu beitragen, dass Telefonhacker die von Ihnen geteilten Daten nicht sehen und auf Ihrem Gerät darauf zugreifen können.

Schauen Sie sich Panda VPN für Android an , mit dem Sie auch in öffentlichen Netzwerken eine sichere WLAN-Verbindung genießen können. Wenn Sie Ihr virtuelles Netzwerk ändern, schützen Sie Ihren Standort und schützen Ihre Daten vor neugierigen Blicken. Stellen Sie andererseits sicher, dass Ihr WLAN sicher ist, um zu verhindern, dass andere auf Ihr Netzwerk zugreifen .

6. Laden Sie nur von vertrauenswürdigen Quellen herunter

Achten Sie beim Herunterladen von Apps darauf, diese aus den offiziellen App-Stores herunterzuladen und sich die Rezensionen anzusehen. Cyberkriminelle erstellen betrügerische mobile Apps, die vertrauenswürdige Marken nachahmen, um an vertrauliche Informationen der Benutzer zu gelangen. Um diese Falle zu vermeiden, achten Sie unbedingt auf die Anzahl der Bewertungen, die letzte Aktualisierung und die Kontaktinformationen der Organisation.

Bei iOS-Geräten stellt dies tendenziell ein deutlich geringeres Problem dar, da Benutzer Apps nur aus dem App Store von Apple herunterladen können (obwohl iPhones mit Viren infiziert werden können ). Es kann ein größeres Risiko für Android-Geräte oder iPhones mit Jailbreak darstellen , die es Benutzern ermöglichen, Anwendungen von weniger sicheren Quellen herunterzuladen.

7. Verwenden Sie die Multi-Faktor-Authentifizierung

Die Multi-Faktor-Authentifizierung, auch Zwei-Faktor-Authentifizierung (oder 2FA) genannt, wird immer mehr zur Norm für die Web-Sicherheit. Bei vielen Anwendungen und Websites werden Sie aufgefordert, sich dafür anzumelden, bei anderen ist dies jedoch erforderlich.

Bei der Multi-Faktor-Authentifizierung müssen Benutzer ihre Anmeldung mit einem zweiten, vertrauenswürdigen Konto oder Gerät authentifizieren. Da Remote-Hacker keinen Zugriff auf das andere Konto oder Gerät haben, ist dies eine viel stärkere Sicherheitsmaßnahme als die einfache Eingabe eines Passworts oder das Öffnen einer vorab angemeldeten App.

Dies kann insofern umständlich erscheinen, als Sie vor dem Zugriff auf eine Website oder App einen zusätzlichen Schritt ausführen müssen, aber es lohnt sich. Um Ihr Mobilgerät so gut wie möglich zu schützen, melden Sie sich für jede Anwendung mit dieser Option bei 2FA an.

8. Verschlüsseln Sie Ihre Daten

Ihr Smartphone speichert viele Daten. Bei Verlust oder Diebstahl können Ihre E-Mails, Kontakte, Finanzinformationen und mehr gefährdet sein. Stellen Sie zum Schutz Ihrer Mobiltelefondaten sicher, dass die Daten verschlüsselt sind. Verschlüsselte Daten werden in unlesbarer Form gespeichert, sodass sie nicht von einem Angreifer verwendet werden können. Glücklicherweise verfügen die meisten Telefone über Verschlüsselungseinstellungen, die Sie im Sicherheitsmenü aktivieren können, und diese sind häufig standardmäßig aktiviert. Hier erfahren Sie, wie Sie dies überprüfen.

Für iOS-Geräte

Um zu überprüfen, ob Ihr iOS-Gerät verschlüsselt ist, gehen Sie zum Menü „Einstellungen“ und klicken Sie auf „Face ID & Passcode“. Sie werden aufgefordert, Ihren Sperrbildschirmcode einzugeben. Scrollen Sie dann zum Ende der Seite, wo „Datenschutz ist aktiviert“ stehen sollte.

Für Android-Geräte

-

- Schließen Sie Ihr Gerät an

-

- Gehe zu den Einstellungen

-

- Wählen Sie das Feld „Sicherheit“.

-

- Wählen Sie dann das Feld „Verschlüsselung“ und wählen Sie „Telefon verschlüsseln“ (oder „Tablet verschlüsseln“).

Beachten Sie jedoch, dass Sie möglicherweise alle Ihre Daten verlieren, wenn Sie Ihr Gerät nicht aufladen, es nicht entrooten oder den Verschlüsselungsprozess unterbrechen. Die Verschlüsselung kann eine Stunde oder länger dauern.

9. Beschränken Sie die Standortverfolgung

Leider weisen viele Einstellungen und Dienste, die unsere Geräte komfortabler machen, auch zusätzliche Schwachstellen auf. Die Standortverfolgung ist keine Ausnahme. Wir nutzen üblicherweise die Standortverfolgung, um unseren Navigations-Apps mitzuteilen, wo wir uns befinden. Es ermöglicht Apps oder Websites außerdem, Werbung zu personalisieren, woran Sie sich wahrscheinlich aus automatisierten Eingabeaufforderungen Ihrer Lieblings-Apps erinnern.

Dies ist nicht grundsätzlich problematisch, stellt jedoch eine Sicherheitslücke dar. Standortdaten sind für Hacker wertvoll , und wenn sie Ihren Standort verfolgen können, können sie diese gegen Sie verwenden. Um größtmögliche Sicherheit zu gewährleisten, empfiehlt es sich, die Standortverfolgung nach Möglichkeit auszuschalten, die Standortverfolgung zu verweigern, wenn Sie von einer App oder Website dazu aufgefordert werden, oder die Standortverfolgung nur auf die Zeit zu beschränken, in der Sie die App oder Website aktiv nutzen.

10. Installieren Sie die Antivirensoftware

Sie haben wahrscheinlich schon von Antivirenprogrammen für Laptops oder Desktop-Computer gehört, aber auch Ihre Handheld-Computer können davon profitieren. Diese Programme können vor Viren und Hacking-Versuchen schützen. Einige Softwareprogramme, wie die kostenlose Antivirensoftware von Panda für Android , verfügen als Bonus über VPN-Funktionen.

Die Bedeutung der Sicherheit mobiler Geräte

Smartphones und Tablets können alle Ihre wichtigen Daten und persönlichen Informationen speichern, auch wenn Sie sich dessen nicht bewusst sind. Denken Sie daran, dass alle Daten auf Ihrem Telefon bis zu einem gewissen Grad anfällig für Angriffe sind. Dazu gehören Ihr Standort, persönliche Daten, Anmeldeinformationen für alle Apps auf Ihrem Telefon und mehr.

Es gibt zwar keine Möglichkeit, zu 100 % sicher zu sein, dass Sie bei der Nutzung eines Smartphones oder Tablets jederzeit sicher sind, Sie können jedoch viel tun, um das Risiko, einem Cyberangriff zum Opfer zu fallen, zu verringern. Wenn Sie diese Tipps zur Einrichtung sicherer Mobilgeräte im Hinterkopf behalten, können Sie sicherer surfen und Ihr Gerät schützen.

Panda Security ist auf die Entwicklung von Endpoint-Sicherheitsprodukten spezialisiert und Teil des WatchGuard-Portfolios an IT-Sicherheitslösungen. Das Unternehmen konzentrierte sich zunächst auf die Entwicklung von Antivirensoftware und hat sein Geschäftsfeld inzwischen auf fortschrittliche Cybersicherheitsdienste mit Technologie zur Verhinderung von Cyberkriminalität ausgeweitet.